Setelah surfing seharian , bertukar informasi di forum dan bertukar informasi bersama rekan hacker lain mengenai cara hack facebook . Saya akhirnya menemukan cara hack facebook yang terbaru , sebenarnya banyak cara hack facebook terdahulu yang sudah ada . Seperti facebook fake login dan cara hack facebook menggunakan software , tapi sekarang kedua cara itu sudah tidak bisa digunakan lagi dan tidak berfungsi lagi , kali ini saya akan menerangkan 3 cara hack facebook terbaru.

Berikut ini adalah 3 Cara hack Facebook terbaru:

- Menggunakan FacebooZ

- Menggunakan Keylogger

- Menggunakan Social Attack

- Menggunakan FacebooZ

cara hack facebook menggunakan FacebooZ adalah cara hack facebook yang cukup rumit , untuk cara hack facebook menggunakan FacebooZ , anda harus mempunyai program internet berupa software Java dari Sun Microsystem dan Framework minimal edisi 2.0 , bila di komputer anda tidak terpasang software ini , cobalah untuk melakukan cara hack facebook menggunakan FacebooZ ini di warnet , bila masih tidak ada fasilitas java dan Frameworknya , maka ikuti langkah langkah yang ada di bawah ini untuk cara hack facebook menggunakan FacebooZ.

Untuk Java :

1. Buka Alamat Web http://jdl.sun.com/webapps/getjava/BrowserRedirect?locale=en&host=www.java.com:80

2. Download Penginstall Java Tersebut ke Komputer anda , tetapi bila anda menemukan tulisan seperti di bawah ini , berarti anda tidak perlu menginstallnya lagi:

Verifying Java Version

Congratulations!

You have the recommended Java installed (Version - Update --).

If you want to download Java for another computer or Operating System, see all Java downloads here.

To find out if Java is working on your system please visit:

Test your Java Virtual Machine (JVM)

3. Install Program Java tersebut di komputer anda.

Untuk FrameWork :

1. Buka Alamat Web ,http://www.microsoft.com/downloads/en/confirmation.aspx?familyId=0856eacb-4362-4b0d-8edd-aab15c5e04f5&displayLang=en

2. Download FrameWork

3. Install program tersebut di komputer anda

Setelah mempersiapkan semua persiapan tadi , saatnya untuk ngopi menjalankan cara hack facebook menggunakan :D FacebooZ. Untuk menggunakan FacebooZ , silahkan ikuti langkah langkah di bawah ini.

1. Download FacebooZ di http://www.4shared.com/file/184020115/f647776c/3_facebooz_1258104115.html

2. Gunakan FacebooZ dengan bijak mengextract file zip tersebut , kalau anda belum punya WinZip silahkan cari di google dengan kata kunci "WinZip gratis atau Free WinZip" .Maaf untuk link untuk download WinZip ini tidak disediakan berhubung saya capek :D

3. Klik File yang bernama facebooZ.jar, kalau sudah memenuhi 2 syarat penggunaan cara hack facebook menggunakan facebooZ , lihat di atas

4. Maka akan tampil program FacebooZ , lalu anda kira kira sendiri, buka notepad , diisikan dengan kata kunci dari kamus indonesia-inggris dan data data si korban , misalkan di notepad diisikan tanggal lahir , alamat , hobi dan lain lain , lihat saja tulisan di bawah ini.

17 Agustus 1945 (merdeka !)

Jalan Di Hack Nomor 666 , Perumahan Nge Hack Gile Ajib !

Mancing,Hack Orang,Nungging Jangan Ditiru , Bahaya !

Makanan

Minuman

Berlari

Bekerja

Bermain

Eating

Drinking

Running

Playing

Lalu save dengan nama password.txt

5. Tunggu Hasilnya , hasilnya agak lama tapi cobalah untuk bersabar dengan cara hack facebookyang satu ini :D

- Menggunakan Keylogger

cara hack facebook yang satu ini juga termasuk sulit dalam pengoperasiannya tapi cara hack facebook ini sangat efektif dan dapat memberikan anda banyak password selain password facebook , untuk menjalankan cara hack facebook ini langsung saja ikuti langkah langkah di bawah ini :

Download Perfect Keylogger di blazingtools.com .Perfect keylogger bisa berjalan pada Windows 95, NT4, 98, Me, 2000, XP, Server 2003/2008, Vista. Serta internet Explorer 5.0 atau yang terbaru.

Untuk membuktikan kehebatan perfect keylogger, berikut ini langkah-langkahnya :

1. Jalankan file setupnya

2. Ketika dalam proses instalasi anda akan diminta memasukan nama panggilan untuk perfect keylogger, ini juga kelebihan perfect keylogger. Dengan begini maka perfect keylogger lebih dapat tersamarkan keberadaanya.

3. Setelah itu anda diminta untuk menentukan keberadaan instalasi program perfect keylogger ini, apabila anda menaruh di tempat-tempat yang lebih dalam di folder WINDOWS maka ini juga dapat menghindari perfect keylogger ketahuan. Dan dalam bagian proses instalasi ini terdapat jenis instalasi perfect keylogger, apakah anda ingin menginstall secara regular atau stealth. Apabila anda menginstall Stealth maka yang akan di install hanya mesin programnya saja tanpa file Help dan Uninstaller.

4. Karena softwae ini adalah versi trial, jadi hanya berlaku 5 hari saja. Untuk bisa menggunakan dalam jangka waktu panjang, anda harus membeli serial numbernya. Meski demikian, semua fitur dalam versi trial ini sudah terbuka dan cukup untuk membuktikan kecanggihannya.

5. Klik Continue Evaluation untuk melanjutkan dengan Demo version ini. Lalu akan terbuka programnya. Untuk melihat properti dan settingan dari keylogger ini anda dapat lihat di pojok kanan bawah monitor anda.

6. Klik kanan logo tersebut dan akan muncul pop up menu dari perfect keylogger. Pilih menu Option untuk melihat dan men-setting keylogger-nya.

7. Pertama-tama kita set terlebih dahulu Hotkeys untuk memanggil Perfect Keylogger, secara default kombinasi tombol Ctrl+Alt+L dipakai untuk memanggil Perfect Keylogger. Untuk lebih aman anda atur sendiri kombinsai tombol tersebut. Lalu setting Invisibility untuk mengatur kesamaran keylogger.

8. Lalu kita lihat menu Logging, disini dapat anda set objek/hal apa saja yang anda ingin rekam dalam keylogger ini. Lalu anda dapat menset password keylogger ini supaya tidak ada orang lain yang dapat mengakses keylogger ini selain anda.

9. Hasil logging terhadap hentakan keyboard dapat dilihat dengan akses pop up menu tadi dalam jendela Log Viewer.

10. Lalu di dalam menu Screenshots, anda dapat menset settingan Perfect Keylogger untuk merekam screenshot komputer korban. Disini dapat di setting waktu, kualitas gambar, ukuran gambar dan screenshots ketika adanya hentakan pada tombol mouse.

11. Di menu E-mail, anda dapat mengatur laporan log Perfect Keylogger untuk dikirimkan ke email anda. Disini anda dapat men-set waktu pengiriman, log apa saja yang akan dikirim, besar limit file dan lainnya.

12. Dalam tab Delivery anda diharuskan mengisi form yang disediakan sebagai syarat dalam pengiriman file ke email anda. Perfect Keylogger hanya bisa mengirim file ke email yang memiliki smtp dan fasilitas POP3 jadi hotmail dan yahoo tidak bisa digunakan. Untuk lebih mudahnya, sebaiknya gunakan email telkomnet atau plasa karena setting pop3 dan smtp untuk keduanya sangat mudah. Pada kotak isian smtp, isilah dengan “smtp.telkom.net” tanpa tanda kutip.

13. FTP akses pun perlu apabila port 80 ataupun 25 ditutup, supaya jaga-jaga file anda tidak terkirim. Di tab Delivery anda harus menset alamat FTP dan user password maupun direktori FTP tersebut.

14. Remote Installation. Menu ini adalah keunggulan lainnya dari Perfect Keylogger, karena Perfect Keylogger akan membentuk sebuah executable file yang digabungkan dengan file apapun. Jadi lebih mirip trojan yang dibungkus file gambar. Perlu diingatkan file remote executable yang telah terbentuk tadi terbentuk dengan settingan Perfect Keylogger anda pada awal tadi.

15. Ketika anda masuk ke menu dimana anda diminta untuk memilih sebuah file untuk di kombinasikan dengan Perfect Keylogger remote exe.anda dapat men-set juga tanggal uninstalisasi apabila anda ingin menghilangkan keylogger tersebut di komputer korban pada waktu tertentu. Untuk kombinasi file lebih baik menggunakan gambar agar korban tidak curiga. Dan isikan juga lokasi folder instalasi keylogger di komputer korban nantinya.

16. File remote pun terbentuk. Silahkan tes remote file tadi. Pengetesan sebaiknya dilakuan pada Vmware ataupun Virtual PC agar anda tidak menjadi korban. Perlu diingatkan file remote executable yang telah terbentuk tadi terbentuk dengan settingan Perfect Keylogger anda pada awal tadi.

17. Perfect Keylogger tidak terdeteksi Remove program dan Window Task Manager. Ini berarti Perfect Keylogger benar-benar tidak terdeteksi dan patut dikatakan PERFECT.

Jika Perfect Keylogger bekerja dengan baik, semua aktifitas user di komputer tersebut akan terpantu dengan baik termasuk password emailnya. Lebih celakanya lagi, jik auser tersebut melakukan transaksi jual beli online menggunakan kartu kredit atau e-banking. Maka semuanya akan terpantau.

- Menggunakan Social Attack

cara hack facebook yang ini paling sederhana dan mudah dilakukan semua orang , dengan bermodalkan keakraban , anda bisa mengatahui password orang tersebut dengan memintanya saja. Untuk itu anda harus mempunyai status sosial yang agak tinggi supaya anda bisa mendapatkan password dengan social attack :D

Sekian tutorial cara hack facebook terbaru untuk anda , kalau ada pertanyaan silahkan koment di tempat koment yang ada di bawah artikel ini !

INFO

Jumat, 26 November 2010

Rabu, 24 November 2010

Nero 10, Multimedia Suite 10 + serial number, key, crack

Nero 10, Multimedia Suite 10 + serial number, key, crack

Nero yang M.A share kali ini adalah Nero Multimedia Suite 10 Full Version.

Disebut Nero Multimedia Suite 10 karena aplikasi Nero ini bukan hanya bisa untuk burn, tetapi juga bisa di gunakan untuk video editing, media player dan media organizer.

Dalam paket Nero Multimedia Suite 10 ini terdiri dari 16 fitur aplikasi multimedia.

Pada Nero Multimedia Suite 10 ini terdiri dari:

1. Nero Burning ROM

2. Nero ControlCenter

3. Nero DiscSpeed

4. Nero InfoTool

5. Nero Recode

6. Nero SoundTrax

7. Nero Vision

8. NeroContent

9. Nero BackItUp

10.Nero BurnRights

11.Nero CoverDesigner

12.Nero Express

13.Nero MediaHub

14.Nero RescueAgent

15.Nero RescueAgent

16.Nero WaveEditor

Pada Nero Multimedia Suite 10 Full Version ini anda bisa mendapatkan semua fitur Multimedia yang ada pada Nero Multimedia Suite 10.

Untuk mendapatkan semua nya itu, walau bisa anda dapatkan dengan gratis di Blog M.A, tetapi anda juga perlu perjuangan untuk mendownload dan instalasi nya.

Besar Size dari Nero Multimedia Suite 10 ini adalah 294mb. Setelah berhasil mendownload nya, kemudian akan masuk ketahap instalasi.

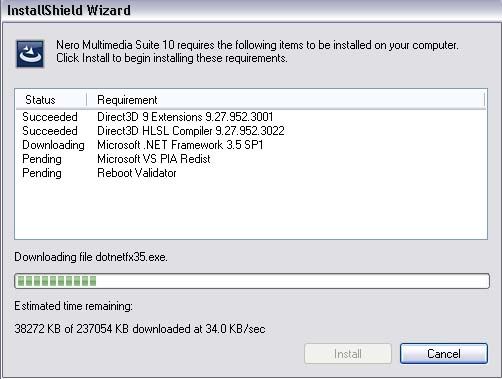

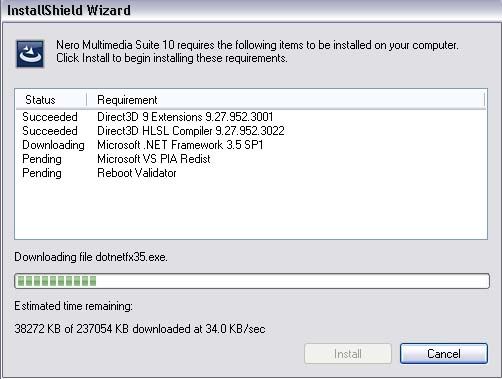

Saat instalasi sofware Nero ini, anda di haruskan mendownload lagi beberapa file yang rentang waktu download nya berkisar antara 1,5 jam - 3 jam, yang tergantung dari kecepatan koneksi internet anda.

Berikut dibawah ini adalah gbr dari beberapa file yang di butuhkan saat instalasi Nero Multimedia Suite 10

Yang membuat lama proses download adalah Microsoft.NET Framework 3.5SP1.

Mendownload Microsoft.NET Framework 3.5SP1 ini di lakukan secara manual bersamaan saat instalasi sehingga proses instalasi dan download nya menjadi semakin lama.

Anda jangan coba-coba menggunakan Microsoft.NET Framework 4.0, karena walau versi nya lebih tinggi dan proses download Microsoft.NET Framework 4.0 lebih cepat , tetapi tidak bisa di gunakan untuk Nero Multimedia Suite 10 ini.

Bila anda gagal, instal Nero ini karena Microsoft.NET Framework 3.5SP1, anda bisa coba instal dan download Microsoft.NET Framework 3.5SP1 saat tengah malam saja karena koneksi lebih cepat dari hari biasa. Jika tidak betah menunggu, anda bisa tinggal tidur :D

Nero Multimedia Suite 10 ini size nya besar, karena itu untuk kemudahan anda mendownload, M.A menyediakan link download torrent nya. Apabila koneksi putus atau ingin anda sambung kembali 1 atau 2 hari kemudian maka masih bisa di resume untuk menyambung download anda yang terputus.

Bagi yang tidak punya sofware Torrent nya anda bisa gunakan BitTorrent, atau anda yang dulu sudah pernah mendownload Xunlei Thunder 5.8.14 dari blog M.A bisa menggunakan sofware Xunlei Thunder nya karena sofware ini juga bisa digunakan untuk download file torrent.

Silakan Download:

Sofware BitTorrent

Download Nero 10 Multimedia Suite 10 via torrent

Serial Number Nero 10 Multimedia Suite 10

Nero yang M.A share kali ini adalah Nero Multimedia Suite 10 Full Version.

Disebut Nero Multimedia Suite 10 karena aplikasi Nero ini bukan hanya bisa untuk burn, tetapi juga bisa di gunakan untuk video editing, media player dan media organizer.

Dalam paket Nero Multimedia Suite 10 ini terdiri dari 16 fitur aplikasi multimedia.

Pada Nero Multimedia Suite 10 ini terdiri dari:

1. Nero Burning ROM

2. Nero ControlCenter

3. Nero DiscSpeed

4. Nero InfoTool

5. Nero Recode

6. Nero SoundTrax

7. Nero Vision

8. NeroContent

9. Nero BackItUp

10.Nero BurnRights

11.Nero CoverDesigner

12.Nero Express

13.Nero MediaHub

14.Nero RescueAgent

15.Nero RescueAgent

16.Nero WaveEditor

Pada Nero Multimedia Suite 10 Full Version ini anda bisa mendapatkan semua fitur Multimedia yang ada pada Nero Multimedia Suite 10.

Untuk mendapatkan semua nya itu, walau bisa anda dapatkan dengan gratis di Blog M.A, tetapi anda juga perlu perjuangan untuk mendownload dan instalasi nya.

Besar Size dari Nero Multimedia Suite 10 ini adalah 294mb. Setelah berhasil mendownload nya, kemudian akan masuk ketahap instalasi.

Saat instalasi sofware Nero ini, anda di haruskan mendownload lagi beberapa file yang rentang waktu download nya berkisar antara 1,5 jam - 3 jam, yang tergantung dari kecepatan koneksi internet anda.

Berikut dibawah ini adalah gbr dari beberapa file yang di butuhkan saat instalasi Nero Multimedia Suite 10

Yang membuat lama proses download adalah Microsoft.NET Framework 3.5SP1.

Mendownload Microsoft.NET Framework 3.5SP1 ini di lakukan secara manual bersamaan saat instalasi sehingga proses instalasi dan download nya menjadi semakin lama.

Anda jangan coba-coba menggunakan Microsoft.NET Framework 4.0, karena walau versi nya lebih tinggi dan proses download Microsoft.NET Framework 4.0 lebih cepat , tetapi tidak bisa di gunakan untuk Nero Multimedia Suite 10 ini.

Bila anda gagal, instal Nero ini karena Microsoft.NET Framework 3.5SP1, anda bisa coba instal dan download Microsoft.NET Framework 3.5SP1 saat tengah malam saja karena koneksi lebih cepat dari hari biasa. Jika tidak betah menunggu, anda bisa tinggal tidur :D

Nero Multimedia Suite 10 ini size nya besar, karena itu untuk kemudahan anda mendownload, M.A menyediakan link download torrent nya. Apabila koneksi putus atau ingin anda sambung kembali 1 atau 2 hari kemudian maka masih bisa di resume untuk menyambung download anda yang terputus.

Bagi yang tidak punya sofware Torrent nya anda bisa gunakan BitTorrent, atau anda yang dulu sudah pernah mendownload Xunlei Thunder 5.8.14 dari blog M.A bisa menggunakan sofware Xunlei Thunder nya karena sofware ini juga bisa digunakan untuk download file torrent.

Silakan Download:

Sofware BitTorrent

Download Nero 10 Multimedia Suite 10 via torrent

Serial Number Nero 10 Multimedia Suite 10

Artikel ini di copy dari Marcellino. Silakan Copy Artikel ini dan posting pada blog anda dengan menyertakan link sumber nya.

BELAJAR JADI HACKER

Hacker dengan keahliannya dapat melihat & memperbaiki kelemahan perangkat lunak di komputer; biasanya kemudian di publikasikan secara terbuka di Internet agar sistem menjadi lebih baik. Sialnya, segelintir manusia berhati jahat menggunakan informasi tersebut untuk kejahatan – mereka biasanya disebut cracker. Pada dasarnya dunia hacker & cracker tidak berbeda dengan dunia seni, disini kita berbicara seni keamanan jaringan Internet.

Saya berharap ilmu keamanan jaringan di tulisan ini digunakan untuk hal-hal yang baik – jadilah Hacker bukan Cracker. Jangan sampai anda terkena karma karena menggunakan ilmu untuk merusak milik orang lain. Apalagi, pada saat ini kebutuhan akan hacker semakin bertambah di Indonesia dengan semakin banyak dotcommers yang ingin IPO di berbagai bursa saham. Nama baik & nilai sebuah dotcom bisa jatuh bahkan menjadi tidak berharga jika dotcom di bobol. Dalam kondisi ini, para hacker di harapkan bisa menjadi konsultan keamanan bagi para dotcommers tersebut – karena SDM pihak kepolisian & aparat keamanan Indonesia amat sangat lemah & menyedihkan di bidang Teknologi Informasi & Internet. Apa boleh buat cybersquad, cyberpatrol swasta barangkali perlu di budayakan untuk survival dotcommers Indonesia di Internet.

Berbagai teknik keamanan jaringan Internet dapat di peroleh secara mudah di Internet antara lain di http://www.sans.org, http://www.rootshell.com, http://www.linuxfirewall.org/, http://www.linuxdoc.org, http://www.cerias.purdue.edu/coast/firewalls/, http://www.redhat.com/mirrors/LDP/HOWTO/. Sebagian dari teknik ini berupa buku-buku yang jumlah-nya beberapa ratus halaman yang dapat di ambil secara cuma-cuma (gratis). Beberapa Frequently Asked Questions (FAQ) tentang keamanan jaringan bisa diperoleh di http://www.iss.net/vd/mail.html, http://www.v-one.com/documents/fw-faq.htm. Dan bagi para experimenter beberapa script / program yang sudah jadi dapat diperoleh antara lain di http://bastille-linux.sourceforge.net/, http://www.redhat.com/support/docs/tips/firewall/firewallservice.html.

Bagi pembaca yang ingin memperoleh ilmu tentang jaringan dapat di download secara cuma-cuma dari http://pandu.dhs.org, http://www.bogor.net/idkf/, http://louis.idaman.com/idkf. Beberapa buku berbentuk softcopy yang dapat di ambil gratis dapat di ambil dari http://pandu.dhs.org/Buku-Online/. Kita harus berterima kasih terutama kepada team Pandu yang dimotori oleh I Made Wiryana untuk ini. Pada saat ini, saya tidak terlalu tahu adanya tempat diskusi Indonesia yang aktif membahas teknik-teknik hacking ini – tetapi mungkin bisa sebagian di diskusikan di mailing list lanjut seperti kursus-linux@yahoogroups.com & linux-admin@linux.or.id yang di operasikan oleh Kelompok Pengguna Linux Indonesia (KPLI) http://www.kpli.or.id.

Cara paling sederhana untuk melihat kelemahan sistem adalah dengan cara mencari informasi dari berbagai vendor misalnya di http://www.sans.org/newlook/publications/roadmap.htm#3b tentang kelemahan dari sistem yang mereka buat sendiri. Di samping, memonitoring berbagai mailing list di Internet yang berkaitan dengan keamanan jaringan seperti dalam daftar http://www.sans.org/newlook/publications/roadmap.htm#3e.

Dijelaskan oleh Front-line Information Security Team, “Techniques Adopted By ‘System Crackers’ When Attempting To Break Into Corporate or Sensitive Private Networks,” fist@ns2.co.uk http://www.ns2.co.uk. Seorang Cracker umumnya pria usia 16-25 tahun. Berdasarkan statistik pengguna Internet di Indonesia maka sebetulnya mayoritas pengguna Internet di Indonesia adalah anak-anak muda pada usia ini juga. Memang usia ini adalah usia yang sangat ideal dalam menimba ilmu baru termasuk ilmu Internet, sangat disayangkan jika kita tidak berhasil menginternetkan ke 25000 sekolah Indonesia s/d tahun 2002 – karena tumpuan hari depan bangsa Indonesia berada di tangan anak-anak muda kita ini.

Nah, para cracker muda ini umumnya melakukan cracking untuk meningkatkan kemampuan / menggunakan sumber daya di jaringan untuk kepentingan sendiri. Umumnya para cracker adalah opportunis. Melihat kelemahan sistem dengan mejalankan program scanner. Setelah memperoleh akses root, cracker akan menginstall pintu belakang (backdoor) dan menutup semua kelemahan umum yang ada.

Seperti kita tahu, umumnya berbagai perusahaan / dotcommers akan menggunakan Internet untuk (1) hosting web server mereka, (2) komunikasi e-mail dan (3) memberikan akses web / internet kepada karyawan-nya. Pemisahan jaringan Internet dan IntraNet umumnya dilakukan dengan menggunakan teknik / software Firewall dan Proxy server. Melihat kondisi penggunaan di atas, kelemahan sistem umumnya dapat di tembus misalnya dengan menembus mailserver external / luar yang digunakan untuk memudahkan akses ke mail keluar dari perusahaan. Selain itu, dengan menggunakan agressive-SNMP scanner & program yang memaksa SNMP community string dapat mengubah sebuah router menjadi bridge (jembatan) yang kemudian dapat digunakan untuk batu loncatan untuk masuk ke dalam jaringan internal perusahaan (IntraNet).

Agar cracker terlindungi pada saat melakukan serangan, teknik cloacking (penyamaran) dilakukan dengan cara melompat dari mesin yang sebelumnya telah di compromised (ditaklukan) melalui program telnet atau rsh. Pada mesin perantara yang menggunakan Windows serangan dapat dilakukan dengan melompat dari program Wingate. Selain itu, melompat dapat dilakukan melalui perangkat proxy yang konfigurasinya kurang baik.

Setelah berhasil melompat dan memasuki sistem lain, cracker biasanya melakukan probing terhadap jaringan dan mengumpulkan informasi yang dibutuhkan. Hal ini dilakukan dengan beberapa cara, misalnya (1) menggunakan nslookup untuk menjalankan perintah ‘ls’ , (2) melihat file HTML di webserver anda untuk mengidentifikasi mesin lainnya, (3) melihat berbagai dokumen di FTP server, (4) menghubungkan diri ke mail server dan menggunakan perintah ‘expn ’, dan (5) mem-finger user di mesin-mesin eksternal lainnya.

Langkah selanjutnya, cracker akan mengidentifikasi komponen jaringan yang dipercaya oleh system apa saja. Komponen jaringan tersebut biasanya mesin administrator dan server yang biasanya di anggap paling aman di jaringan. Start dengan check akses & eksport NFS ke berbagai direktori yang kritis seperti /usr/bin, /etc dan /home. Eksploitasi mesin melalui kelemahan Common Gateway Interface (CGI), dengan akses ke file /etc/hosts.allow.

Selanjutnya cracker harus mengidentifikasi komponen jaringan yang lemah dan bisa di taklukan. Cracker bisa mengunakan program di Linux seperti ADMhack, mscan, nmap dan banyak scanner kecil lainnya. Program seperti ‘ps’ & ‘netstat’ di buat trojan (ingat cerita kuda troya? dalam cerita klasik yunani kuno) untuk menyembunyikan proses scanning. Bagi cracker yang cukup advanced dapat mengunakan aggressive-SNMP scanning untuk men-scan peralatan dengan SNMP.

Setelah cracker berhasil mengidentifikasi komponen jaringan yang lemah dan bisa di taklukan, maka cracker akan menjalan program untuk menaklukan program daemon yang lemah di server. Program daemon adalah program di server yang biasanya berjalan di belakang layar (sebagai daemon / setan). Keberhasilan menaklukan program daemon ini akan memungkinkan seorang Cracker untuk memperoleh akses sebagai ‘root’ (administrator tertinggi di server).

Untuk menghilangkan jejak, seorang cracker biasanya melakukan operasi pembersihan ‘clean-up’ operation dengan cara membersihkan berbagai log file. Dan menambahkan program untuk masuk dari pintu belakang ‘backdooring’. Mengganti file .rhosts di /usr/bin untuk memudahkan akses ke mesin yang di taklukan melalui rsh & csh.

Selanjutnya seorang cracker dapat menggunakan mesin yang sudah ditaklukan untuk kepentingannya sendiri, misalnya mengambil informasi sensitif yang seharusnya tidak dibacanya; mengcracking mesin lain dengan melompat dari mesin yang di taklukan; memasang sniffer untuk melihat / mencatat berbagai trafik / komunikasi yang lewat; bahkan bisa mematikan sistem / jaringan dengan cara menjalankan perintah ‘rm -rf / &’. Yang terakhir akan sangat fatal akibatnya karena sistem akan hancur sama sekali, terutama jika semua software di letakan di harddisk. Proses re-install seluruh sistem harus di lakukan, akan memusingkan jika hal ini dilakukan di mesin-mesin yang menjalankan misi kritis.

Oleh karena itu semua mesin & router yang menjalankan misi kritis sebaiknya selalu di periksa keamanannya & di patch oleh software yang lebih baru. Backup menjadi penting sekali terutama pada mesin-mesin yang menjalankan misi kritis supaya terselamatkan dari ulah cracker yang men-disable sistem dengan ‘rm -rf / &’.

Bagi kita yang sehari-hari bergelut di Internet biasanya justru akan sangat menghargai keberadaan para hacker (bukan Cracker). Karena berkat para hacker-lah Internet ada dan dapat kita nikmati seperti sekarang ini, bahkan terus di perbaiki untuk menjadi sistem yang lebih baik lagi. Berbagai kelemahan sistem di perbaiki karena kepandaian rekan-rekan hacker yang sering kali mengerjakan perbaikan tsb. secara sukarela karena hobby-nya. Apalagi seringkali hasil hacking-nya di sebarkan secara cuma-cuma di Internet untuk keperluan masyarakat Internet. Sebuah nilai & budaya gotong royong yang mulia justru tumbuh di dunia maya Internet yang biasanya terkesan futuristik dan jauh dari rasa sosial.

Pengembangan para hobbiest hacker ini menjadi penting sekali untuk keberlangsungan / survival dotcommers di wahana Internet Indonesia. Sebagai salah satu bentuk nyatanya, dalam waktu dekat Insya Allah sekitar pertengahan April 2001 akan di adakan hacking competition di Internet untuk membobol sebuah server yang telah di tentukan terlebih dahulu. Hacking competition tersebut di motori oleh anak-anak muda di Kelompok Pengguna Linux Indonesia (KPLI) Semarang yang digerakan oleh anak muda seperti Kresno Aji (masaji@telkom.net), Agus Hartanto (hartx@writeme.com) & Lekso Budi Handoko (handoko@riset.dinus.ac.id). Seperti umumnya anak-anak muda lainnya, mereka umumnya bermodal cekak – bantuan & sponsor tentunya akan sangat bermanfaat dan dinantikan oleh rekan-rekan muda ini.

Mudah-mudahan semua ini akan menambah semangat pembaca, khususnya pembaca muda, untuk bergerak di dunia hacker yang mengasyikan dan menantang. Kalau kata Captain Jean Luc Picard di Film Startrek Next Generation, “To boldly go where no one has gone before”.

Saya berharap ilmu keamanan jaringan di tulisan ini digunakan untuk hal-hal yang baik – jadilah Hacker bukan Cracker. Jangan sampai anda terkena karma karena menggunakan ilmu untuk merusak milik orang lain. Apalagi, pada saat ini kebutuhan akan hacker semakin bertambah di Indonesia dengan semakin banyak dotcommers yang ingin IPO di berbagai bursa saham. Nama baik & nilai sebuah dotcom bisa jatuh bahkan menjadi tidak berharga jika dotcom di bobol. Dalam kondisi ini, para hacker di harapkan bisa menjadi konsultan keamanan bagi para dotcommers tersebut – karena SDM pihak kepolisian & aparat keamanan Indonesia amat sangat lemah & menyedihkan di bidang Teknologi Informasi & Internet. Apa boleh buat cybersquad, cyberpatrol swasta barangkali perlu di budayakan untuk survival dotcommers Indonesia di Internet.

Berbagai teknik keamanan jaringan Internet dapat di peroleh secara mudah di Internet antara lain di http://www.sans.org, http://www.rootshell.com, http://www.linuxfirewall.org/, http://www.linuxdoc.org, http://www.cerias.purdue.edu/coast/firewalls/, http://www.redhat.com/mirrors/LDP/HOWTO/. Sebagian dari teknik ini berupa buku-buku yang jumlah-nya beberapa ratus halaman yang dapat di ambil secara cuma-cuma (gratis). Beberapa Frequently Asked Questions (FAQ) tentang keamanan jaringan bisa diperoleh di http://www.iss.net/vd/mail.html, http://www.v-one.com/documents/fw-faq.htm. Dan bagi para experimenter beberapa script / program yang sudah jadi dapat diperoleh antara lain di http://bastille-linux.sourceforge.net/, http://www.redhat.com/support/docs/tips/firewall/firewallservice.html.

Bagi pembaca yang ingin memperoleh ilmu tentang jaringan dapat di download secara cuma-cuma dari http://pandu.dhs.org, http://www.bogor.net/idkf/, http://louis.idaman.com/idkf. Beberapa buku berbentuk softcopy yang dapat di ambil gratis dapat di ambil dari http://pandu.dhs.org/Buku-Online/. Kita harus berterima kasih terutama kepada team Pandu yang dimotori oleh I Made Wiryana untuk ini. Pada saat ini, saya tidak terlalu tahu adanya tempat diskusi Indonesia yang aktif membahas teknik-teknik hacking ini – tetapi mungkin bisa sebagian di diskusikan di mailing list lanjut seperti kursus-linux@yahoogroups.com & linux-admin@linux.or.id yang di operasikan oleh Kelompok Pengguna Linux Indonesia (KPLI) http://www.kpli.or.id.

Cara paling sederhana untuk melihat kelemahan sistem adalah dengan cara mencari informasi dari berbagai vendor misalnya di http://www.sans.org/newlook/publications/roadmap.htm#3b tentang kelemahan dari sistem yang mereka buat sendiri. Di samping, memonitoring berbagai mailing list di Internet yang berkaitan dengan keamanan jaringan seperti dalam daftar http://www.sans.org/newlook/publications/roadmap.htm#3e.

Dijelaskan oleh Front-line Information Security Team, “Techniques Adopted By ‘System Crackers’ When Attempting To Break Into Corporate or Sensitive Private Networks,” fist@ns2.co.uk http://www.ns2.co.uk. Seorang Cracker umumnya pria usia 16-25 tahun. Berdasarkan statistik pengguna Internet di Indonesia maka sebetulnya mayoritas pengguna Internet di Indonesia adalah anak-anak muda pada usia ini juga. Memang usia ini adalah usia yang sangat ideal dalam menimba ilmu baru termasuk ilmu Internet, sangat disayangkan jika kita tidak berhasil menginternetkan ke 25000 sekolah Indonesia s/d tahun 2002 – karena tumpuan hari depan bangsa Indonesia berada di tangan anak-anak muda kita ini.

Nah, para cracker muda ini umumnya melakukan cracking untuk meningkatkan kemampuan / menggunakan sumber daya di jaringan untuk kepentingan sendiri. Umumnya para cracker adalah opportunis. Melihat kelemahan sistem dengan mejalankan program scanner. Setelah memperoleh akses root, cracker akan menginstall pintu belakang (backdoor) dan menutup semua kelemahan umum yang ada.

Seperti kita tahu, umumnya berbagai perusahaan / dotcommers akan menggunakan Internet untuk (1) hosting web server mereka, (2) komunikasi e-mail dan (3) memberikan akses web / internet kepada karyawan-nya. Pemisahan jaringan Internet dan IntraNet umumnya dilakukan dengan menggunakan teknik / software Firewall dan Proxy server. Melihat kondisi penggunaan di atas, kelemahan sistem umumnya dapat di tembus misalnya dengan menembus mailserver external / luar yang digunakan untuk memudahkan akses ke mail keluar dari perusahaan. Selain itu, dengan menggunakan agressive-SNMP scanner & program yang memaksa SNMP community string dapat mengubah sebuah router menjadi bridge (jembatan) yang kemudian dapat digunakan untuk batu loncatan untuk masuk ke dalam jaringan internal perusahaan (IntraNet).

Agar cracker terlindungi pada saat melakukan serangan, teknik cloacking (penyamaran) dilakukan dengan cara melompat dari mesin yang sebelumnya telah di compromised (ditaklukan) melalui program telnet atau rsh. Pada mesin perantara yang menggunakan Windows serangan dapat dilakukan dengan melompat dari program Wingate. Selain itu, melompat dapat dilakukan melalui perangkat proxy yang konfigurasinya kurang baik.

Setelah berhasil melompat dan memasuki sistem lain, cracker biasanya melakukan probing terhadap jaringan dan mengumpulkan informasi yang dibutuhkan. Hal ini dilakukan dengan beberapa cara, misalnya (1) menggunakan nslookup untuk menjalankan perintah ‘ls

Langkah selanjutnya, cracker akan mengidentifikasi komponen jaringan yang dipercaya oleh system apa saja. Komponen jaringan tersebut biasanya mesin administrator dan server yang biasanya di anggap paling aman di jaringan. Start dengan check akses & eksport NFS ke berbagai direktori yang kritis seperti /usr/bin, /etc dan /home. Eksploitasi mesin melalui kelemahan Common Gateway Interface (CGI), dengan akses ke file /etc/hosts.allow.

Selanjutnya cracker harus mengidentifikasi komponen jaringan yang lemah dan bisa di taklukan. Cracker bisa mengunakan program di Linux seperti ADMhack, mscan, nmap dan banyak scanner kecil lainnya. Program seperti ‘ps’ & ‘netstat’ di buat trojan (ingat cerita kuda troya? dalam cerita klasik yunani kuno) untuk menyembunyikan proses scanning. Bagi cracker yang cukup advanced dapat mengunakan aggressive-SNMP scanning untuk men-scan peralatan dengan SNMP.

Setelah cracker berhasil mengidentifikasi komponen jaringan yang lemah dan bisa di taklukan, maka cracker akan menjalan program untuk menaklukan program daemon yang lemah di server. Program daemon adalah program di server yang biasanya berjalan di belakang layar (sebagai daemon / setan). Keberhasilan menaklukan program daemon ini akan memungkinkan seorang Cracker untuk memperoleh akses sebagai ‘root’ (administrator tertinggi di server).

Untuk menghilangkan jejak, seorang cracker biasanya melakukan operasi pembersihan ‘clean-up’ operation dengan cara membersihkan berbagai log file. Dan menambahkan program untuk masuk dari pintu belakang ‘backdooring’. Mengganti file .rhosts di /usr/bin untuk memudahkan akses ke mesin yang di taklukan melalui rsh & csh.

Selanjutnya seorang cracker dapat menggunakan mesin yang sudah ditaklukan untuk kepentingannya sendiri, misalnya mengambil informasi sensitif yang seharusnya tidak dibacanya; mengcracking mesin lain dengan melompat dari mesin yang di taklukan; memasang sniffer untuk melihat / mencatat berbagai trafik / komunikasi yang lewat; bahkan bisa mematikan sistem / jaringan dengan cara menjalankan perintah ‘rm -rf / &’. Yang terakhir akan sangat fatal akibatnya karena sistem akan hancur sama sekali, terutama jika semua software di letakan di harddisk. Proses re-install seluruh sistem harus di lakukan, akan memusingkan jika hal ini dilakukan di mesin-mesin yang menjalankan misi kritis.

Oleh karena itu semua mesin & router yang menjalankan misi kritis sebaiknya selalu di periksa keamanannya & di patch oleh software yang lebih baru. Backup menjadi penting sekali terutama pada mesin-mesin yang menjalankan misi kritis supaya terselamatkan dari ulah cracker yang men-disable sistem dengan ‘rm -rf / &’.

Bagi kita yang sehari-hari bergelut di Internet biasanya justru akan sangat menghargai keberadaan para hacker (bukan Cracker). Karena berkat para hacker-lah Internet ada dan dapat kita nikmati seperti sekarang ini, bahkan terus di perbaiki untuk menjadi sistem yang lebih baik lagi. Berbagai kelemahan sistem di perbaiki karena kepandaian rekan-rekan hacker yang sering kali mengerjakan perbaikan tsb. secara sukarela karena hobby-nya. Apalagi seringkali hasil hacking-nya di sebarkan secara cuma-cuma di Internet untuk keperluan masyarakat Internet. Sebuah nilai & budaya gotong royong yang mulia justru tumbuh di dunia maya Internet yang biasanya terkesan futuristik dan jauh dari rasa sosial.

Pengembangan para hobbiest hacker ini menjadi penting sekali untuk keberlangsungan / survival dotcommers di wahana Internet Indonesia. Sebagai salah satu bentuk nyatanya, dalam waktu dekat Insya Allah sekitar pertengahan April 2001 akan di adakan hacking competition di Internet untuk membobol sebuah server yang telah di tentukan terlebih dahulu. Hacking competition tersebut di motori oleh anak-anak muda di Kelompok Pengguna Linux Indonesia (KPLI) Semarang yang digerakan oleh anak muda seperti Kresno Aji (masaji@telkom.net), Agus Hartanto (hartx@writeme.com) & Lekso Budi Handoko (handoko@riset.dinus.ac.id). Seperti umumnya anak-anak muda lainnya, mereka umumnya bermodal cekak – bantuan & sponsor tentunya akan sangat bermanfaat dan dinantikan oleh rekan-rekan muda ini.

Mudah-mudahan semua ini akan menambah semangat pembaca, khususnya pembaca muda, untuk bergerak di dunia hacker yang mengasyikan dan menantang. Kalau kata Captain Jean Luc Picard di Film Startrek Next Generation, “To boldly go where no one has gone before”.

Langganan:

Komentar (Atom)